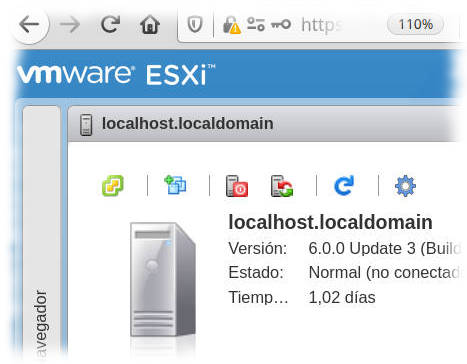

VmWare Esxi es un Hypervisor Bare-Metal.

Que me permite Crear un entorno de maquinas virtuales.

En un servidor con un minimo consumo de recursos. (solo 150Mb)

Tiene una interfaz de gestion remota total via WEB.

Formara parte de un proyecto personal: (crear un laboratorio de Pentesting).

Necesito conceder acceso a las maquinas del laboratorio de forma remota.

A la vez que mantengo el laboratorio “en isla” Aislado del exterior.

Y sin generar “Ruido” (trafico “anomalo”) desde el lado del cliente.

En este articulo voy a resumir. los pasos para instalar:

Servidor LAMP/Cloud: Apache, PHP 7.3, Certificado SSL Validado , Nextcloud16.

Lo que nos va ha permitir usar nuestro servidor vps como una Nube/Cloud propia.

Con la que tener todos nuestros dispositivos sincronizados.

con los siguientes servicios: Archivos , Fotos, Agenda, Contactos , calendario , notas, videollamadas etc…

Se acavo el depender de servicios de terceros.

Como renovar un certificado SSL manualmente

(Cuando la renovacion automatica ha fallado.)

Ultimamente por cambios en la forma de verificar los certificados SSL estan fallando los sistemas de renovacion automaticos.

En mi caso me ha pasado en todos los servidores Con Debian8 jessie.

OpenVz es una tecnica de virtualizacion Linux.

Conocida como “Virtualizacion Despues del Nucleo”

el rendimiento y el aprovechamiento de la memoria es muy superior a la virtualizacion KVM.

Aunque con Algunas limitaciones.

Es perfecta para para pequeños servidores.

Aqui dejo Unos apuntes de una puesta en marcha de un miniVPS

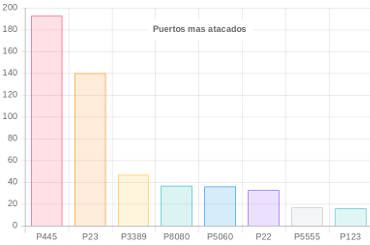

Continuando con Enum Detector .

La enumeracion es un paso previo al ataque.

Se trata de averiguar que servicios vulnerables tiene un servidor.

Con este script (version1) intento analizar que enumeraciones son mas comunes.

y a la vez que las detecto bloqueo las ips de los atacantes.

Protegiendo el servidor (una enumeracion agresiva puede acabar en DOS).

Trucos para evitar que tu Servidor de correo no caiga en filtros Anti-SPAM.

Todos Sabemos que el correo SPAM es un problema.

Y desde hace unos años se analizan todos los correos y su procedencia para determinar si son o no spam.

Uno mecanismos mas utilizados ultimamente es analizar la procendencia del correo

es lo que se conoce como la reputacion del servidor del que sale el correo.

Por lo cual si en nuestro servidor no esta todo en regla.

Nuestros correos nunca se entregaran al destinatario.

PEOR… Ya no solo basta con configurar correctamente el servidor.

Si no que tambien hay que configurar:

- La resolución DNS inversa (rDNS)

- Crear una Firma DKIM valida

- Verificacion DMARC

- Certificados ssl validados por una autoridad de certificacion.

- Comprobar que no estamos en una Lista RBL/Negra. (si es asi hay que solicitar el desbloqueo)

- Superar SPF (Sender Policy Framework)

BlueKeep es la ultima vulnerabilidad descubierta para el escritorio remoto de windows(RDP).

Muchos sitemas de teletrabajo utilizan este sistema.

a pasar de que ya han salido los parches el problema empieza a ser preocupante porque

se empieza a detectar mucha actividad de escaneo en el puerto (RDP)

lo que indica que hay muchos intentos de ataques intentando explotar esta vulnerabilidad.

En el grafico de deteciones se ha colocado el 3º en la lista de los puertos mas atacados.

En este scritpt de solo 41 lineas presento un antiNmap (Deteccion de Escaneos) que combinado con un bloqueo de ip a nivel de cortafuegos.

Nos va ha permitir bloquear los atacantes incluso antes de que descubran nuestros servicios/puertos abiertos.

Cyber threat hunting:

Vamos a usar el monitor de eventos para generar avisos ante determinadas actividades anomalas.

Este tipo de tecnicas es conocida como thread hunting / deteccion de amenazas.

Generaremos un aviso y lo enviaremos usando un bot de telegram.

Una vez generado ell aviso y enviado a un chat.

Hara que sea mas dificil borrar las huellas de una intrusion.

Nota: (articulo en desarollo 50%)

En este articulo presento un honeypot (tarro de miel) combinado con un Banneo a nivel de cortafuegos.(bloquea las ips que ha detectado).

Nos va ha permitir parar/bloquear muchos ataques incluso antes de que se produzcan.

En este “Tuto Rapido” dejo los pasos para montar una VPN modo RoadWarrior

y algun comando para depurar y acotar errores en el caso de que algo no funcione.

Una Vpn RoadWarrior (guerrero de la carretera).

A parte permitirnos una navegacion segura en medios no confiables (ej una wifi).

Nos va ha permitir acceder a nuestros equipos de casa/trabajo desde cualquier parte.

MQTT (Message Queuing Telemetry Transport) es un protocolo(libre),

enfocado a la conectividad Machine-to-Machine (M2M)

muy empleado en la comunicación entre sensores ,

sobre todo dentro del Internet de las Cosas (IOT) y el mundo de la Domotica.

En este ejemplo lo utilizaremos para construir un control remoto muy sencillo. (con un solo comando)

El utilizar un servidor MQTT nos permitira saltarnos CGNAT ,cortafuegos routers… sin tener que configurar nada en la red.

Vamos a ver como lanzar un sencillo webserver con tan solo ejecutar un comando.

Esto puede ser muy util para comprobar rutas , paginas conexiones web etc.

Nota: No lo recomiento en un entorno produtivo de alto rendimiento.

Con este comando se pueden listar las ips que nos han echo un ataques de enumeracion.

Puede ser muy util pasar esas ips a la lista negra del cortafuegos.

Recuerda que la enumeracion es una fase previa a un ataque. si en la fase de enumeracion se encuentran vulnerabilidades.

Estas seran utilizadas en la fases de analisis y explotacion.

Hoy echandole un ojo a los log.

Un monton de escaneos iguales desde distintas ips.

Una de las fases previas a un ataque o pentesting es la enumeracion.

1º esta la enumeracion de puertos y servicios: detectada y bloqqueada con AntiNmap.

2º Una vez descubiertos los servicios vendria listar los recursos de los mismos.

En el caso de http (Servidores de paginas web) uno de los vectores de ataque mas buscado es la Inyeccion SQL.

Seguido de CMS (Gestores de contenidos como WordPres) y sus interfaces de administracion.

Con este comando filtraremos los logs del servidor para ver los escanenos/rastreos que los buscadores le hacen a nuestro sitio/servidor.

Debian/Ubuntu Apache:

Con el siguiente comando filtrare el registro de accesos http sacando solo las lineas de posibles intentos de ataque.

No os podeis imaginar la informacion para hardening que se puede sacar de un log